Technologie: Správa oprávnění aplikací: Máte kontrolu?

Typy oprávnění aplikací

Moderní aplikace vyžadují k fungování přístup k různým zdrojům a datům v našem zařízení. Tyto zdroje zahrnují například naši polohu, kontakty, kameru, mikrofon, úložiště a mnoho dalšího. Abychom měli kontrolu nad tím, k čemu mají aplikace přístup, existuje systém oprávnění. Každá aplikace si musí vyžádat naše svolení, než získá přístup k citlivým datům nebo funkcím.

Typy oprávnění se liší v závislosti na operačním systému, ale obecně je můžeme rozdělit do několika kategorií. Mezi nejběžnější patří oprávnění k přístupu k:

Poloze: Aplikace s tímto oprávněním mohou zjistit naši aktuální polohu, ať už pomocí GPS, WiFi sítí nebo mobilních dat.

Kontakty: Aplikace mohou číst, upravovat nebo mazat naše kontakty uložené v zařízení.

Kamera a mikrofon: Tyto aplikace mohou pořizovat fotografie, nahrávat videa a audio.

Úložiště: Aplikace s tímto oprávněním mohou číst, upravovat nebo mazat soubory v našem zařízení.

Telefon: Aplikace mohou uskutečňovat a přijímat hovory, číst historii hovorů a další.

SMS: Aplikace mohou číst, odesílat a mazat SMS zprávy.

Kalendář: Aplikace mohou číst, přidávat nebo upravovat události v našem kalendáři.

Správa oprávnění aplikací je důležitou součástí zabezpečení a ochrany soukromí. Je důležité pečlivě zvážit, která oprávnění aplikaci povolíme, a pravidelně kontrolovat, zda některá oprávnění nejsou zbytně široká. Pokud si nejsme jisti, zda je oprávnění pro danou aplikaci nezbytné, je vždy lepší ho nepovolit.

Systémy správy oprávnění

Správa oprávnění aplikací je kritickým aspektem bezpečnosti IT, obzvláště v dnešním komplexním prostředí s mnoha cloudovými službami a aplikacemi. Systémy správy oprávnění (IAM) hrají klíčovou roli v tomto procesu. Tyto systémy umožňují definovat a spravovat, kdo má přístup k jakým aplikacím a datům a jaká oprávnění v rámci těchto aplikací má.

Proces řízení oprávnění aplikací obvykle zahrnuje identifikaci uživatelů, jejich rolí v organizaci a aplikací, ke kterým potřebují přístup. Na základě těchto informací jsou uživatelům přiděleny specifické role a oprávnění. Systémy IAM umožňují automatizaci tohoto procesu, čímž se snižuje riziko lidské chyby a zefektivňuje se správa.

Důležitou součástí je i monitorování a audit. Systémy IAM by měly poskytovat nástroje pro sledování aktivity uživatelů a detekci potenciálních bezpečnostních hrozeb. Pravidelné audity pomáhají zajistit, aby nastavení oprávnění bylo stále aktuální a v souladu s bezpečnostními politikami organizace.

Výběr správného systému IAM je strategickým rozhodnutím, které by mělo zohledňovat specifické potřeby a požadavky organizace. Mezi klíčové faktory patří škálovatelnost, integrace s existující infrastrukturou a úroveň automatizace.

Role Based Access Control (RBAC)

Role Based Access Control (RBAC), česky nazývané také řízení přístupu na základě rolí, je nepostradatelným konceptem v oblasti správy oprávnění aplikací. V jádru RBAC leží princip seskupování uživatelů do rolí, kde každá role reprezentuje specifickou sadu oprávnění a odpovědností v rámci aplikace. Namísto individuálního nastavování oprávnění pro každého uživatele zvlášť, což je časově náročné a náchylné k chybám, RBAC umožňuje administrátorům jednoduše přiřadit uživatele k rolím, které odpovídají jejich pracovní pozici a úkolům.

Proces řízení oprávnění aplikací s využitím RBAC začíná identifikací klíčových rolí a jejich odpovídajících oprávnění v dané aplikaci. Následně se uživatelé přiřadí k rolím na základě jejich pracovních povinností. Tento proces zjednodušuje správu oprávnění, snižuje riziko chyb a zvyšuje celkovou bezpečnost aplikace. Dále RBAC usnadňuje audit a kontrolu přístupu k citlivým datům, jelikož je jasně definováno, kdo má k čemu přístup a na základě jaké role. Implementace RBAC je tak klíčovým krokem k zajištění bezpečnosti a spolehlivosti aplikací, a to zejména v dnešní době, kdy se organizace potýkají s rostoucím množstvím dat a komplexností IT systémů.

Attribute Based Access Control (ABAC)

Attribute Based Access Control (ABAC) představuje moderní přístup ke správě oprávnění aplikací. Na rozdíl od tradičních modelů, jako je Role-Based Access Control (RBAC), ABAC neomezuje oprávnění pouze na základě rolí uživatelů. Místo toho ABAC umožňuje definovat a vynucovat politiky přístupu na základě atributů, které popisují uživatele, zdroje a kontext požadavku.

Tento flexibilní přístup přináší řadu výhod pro správu oprávnění aplikací. Umožňuje definovat komplexní a dynamické politiky, které se přizpůsobí měnícím se potřebám organizace. Například přístup k určité aplikaci může být povolen pouze uživatelům z určitého oddělení, kteří pracují na specifickém projektu a pouze během pracovní doby.

ABAC zjednodušuje proces řízení oprávnění aplikací. Správci mohou definovat politiky na centrálním místě a aplikovat je na všechny relevantní aplikace a systémy. To eliminuje potřebu manuálního nastavování oprávnění pro každého uživatele a aplikaci zvlášť. Zároveň ABAC umožňuje automatizaci procesů, jako je přidělování a odebírání oprávnění na základě změn atributů uživatele nebo kontextu.

Implementace a integrace

Implementace a integrace procesů správy oprávnění aplikací (Application Entitlement Management, AEM) je komplexní úkol, který vyžaduje pečlivé plánování a zvážení. Prvním krokem je analýza stávajícího prostředí a identifikace všech aplikací, uživatelů a oprávnění. Na základě této analýzy je možné definovat cílový stav a navrhnout procesy pro správu oprávnění. Důležitou součástí implementace je také výběr vhodného nástroje pro AEM, který bude splňovat specifické požadavky organizace.

Při výběru nástroje je nutné zohlednit faktory jako je integrace se stávající infrastrukturou, podpora různých typů aplikací a platforem, možnosti automatizace a reportování. Samotná implementace nástroje AEM obvykle zahrnuje konfiguraci, migraci dat a testování. Po implementaci je nezbytné zajistit školení uživatelů a administrátorů.

Klíčovým aspektem úspěšné implementace AEM je integrace s dalšími systémy, jako jsou systémy pro správu identit a přístupu (IAM), systémy pro řízení rizik a systémy pro monitorování. Integrace s IAM systémy umožňuje automatizovat procesy, jako je provisioning a deprovisioning uživatelů a synchronizace oprávnění. Integrace se systémy pro řízení rizik umožňuje identifikovat a řešit potenciální bezpečnostní hrozby. A konečně, integrace se systémy pro monitorování umožňuje sledovat aktivitu uživatelů a detekovat anomálie.

Nástroje pro správu oprávnění

Monitorování a auditováníMonitorování a auditování hrají klíčovou roli v efektivní správě oprávnění aplikací a zajištění bezpečnosti citlivých dat. Pravidelné monitorování aktivit uživatelů a přístupu k aplikacím umožňuje včasnou identifikaci podezřelého chování a potenciálních hrozeb. Auditování poskytuje záznamy o všech akcích provedených v rámci systému správy oprávnění, což je nezbytné pro forenzní analýzu a vyšetřování incidentů.

Důležitým aspektem monitorování je sledování změn v nastavení oprávnění, přístupu k citlivým datům a pokusů o neoprávněný přístup. Auditování by mělo zahrnovat informace o tom, kdo, kdy a k jakým zdrojům přistupoval, jaké změny provedl a odkud se připojil. Tyto informace pomáhají administrátorům identifikovat slabá místa v zabezpečení a optimalizovat proces řízení oprávnění.

Pro zefektivnění monitorování a auditování je vhodné využívat specializované nástroje a technologie. Tyto nástroje umožňují automatizované sledování aktivit, generování reportů a upozornění na podezřelé události. Implementace robustního systému monitorování a auditování je nezbytným krokem k zajištění bezpečnosti aplikací a ochraně citlivých dat před neoprávněným přístupem a zneužitím.

Bezpečnostní rizika

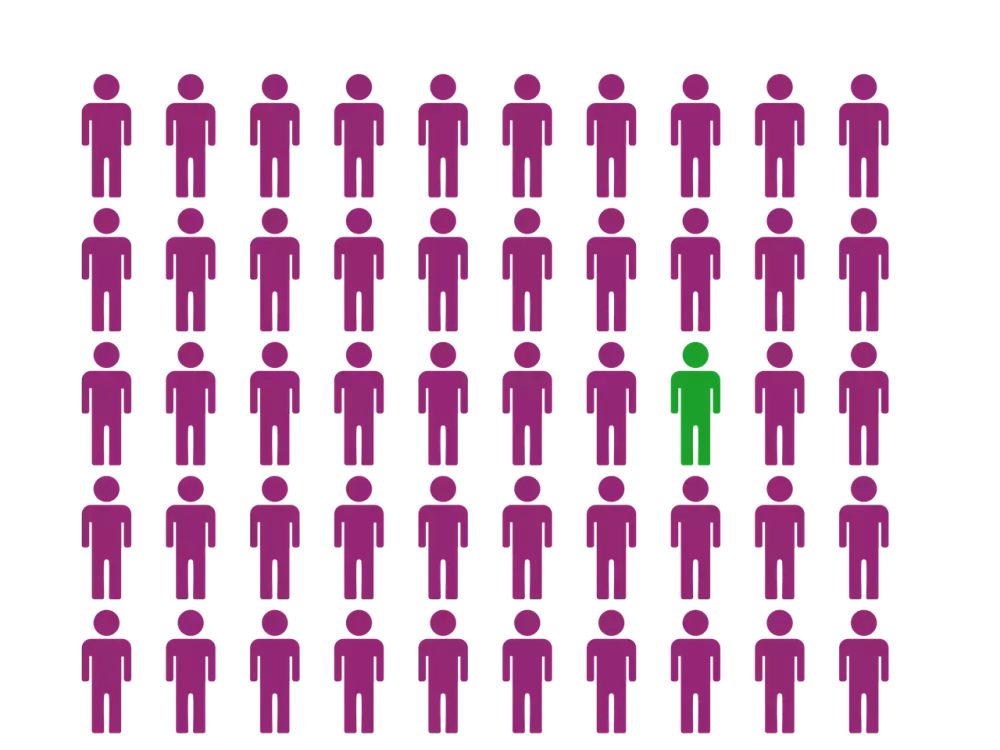

Spousta aplikací v telefonech a počítačích dnes vyžaduje přístup k různým funkcím a datům, aby mohly správně fungovat. Ať už je to přístup ke kameře, mikrofonu, poloze, kontaktům nebo třeba souborům. Problém je, že ne všechny aplikace potřebují všechna oprávnění, o která žádají. A co hůř, některé aplikace mohou tato oprávnění zneužít k vašemu sledování, krádeži dat nebo rozesílání spamu. Proto je proces řízení oprávnění aplikací naprosto klíčový pro vaši bezpečnost.

Nejde jen o to, abyste při instalaci aplikace bezmyšlenkovitě odklikávali všechna požadovaná oprávnění. Důležité je věnovat čas tomu, abyste si rozmysleli, zda jsou daná oprávnění pro funkčnost aplikace skutečně nezbytná. Například aplikace pro svítilnu nepotřebuje přístup k vašim kontaktům, a hra s auty nepotřebuje přístup k vašemu mikrofonu. Pokud si nejste jistí, proč aplikace dané oprávnění požaduje, raději ho neudělujte. Většina operačních systémů vám umožňuje spravovat oprávnění aplikací i dodatečně. Můžete tak kdykoli zkontrolovat, jaká oprávnění jste aplikacím udělili a v případě potřeby je odebrat.

Je důležité si uvědomit, že i zdá se neškodná aplikace se může stát bezpečnostním rizikem, pokud se do ní dostane škodlivý kód. Proto je důležité stahovat aplikace pouze z důvěryhodných zdrojů, jako je Google Play nebo App Store, a pravidelně aktualizovat jak aplikace, tak i operační systém vašeho zařízení.

Nejlepší postupy

Správa oprávnění aplikací je klíčová pro udržení bezpečnosti dat a systémů. Existuje několik nejlepších postupů, které organizace i jednotlivci mohou implementovat pro posílení svého procesu řízení oprávnění aplikací:

Princip nejmenších privilegií: Poskytujte uživatelům a aplikacím pouze ta oprávnění, která jsou nezbytně nutná pro jejich fungování.

Pravidelné kontroly oprávnění: Pravidelně kontrolujte a ověřujte oprávnění udělená uživatelům a aplikacím.

Automatizace: Automatizujte procesy správy oprávnění, jako je například přidělování a odebírání oprávnění.

Monitorování aktivit: Monitorujte aktivity uživatelů a aplikací související s přístupem k datům a systémům.

Školení uživatelů: Školte uživatele o důležitosti správy oprávnění a o nejlepších postupech pro zabezpečení dat.

Používání silných hesel: Vynuťte používání silných a unikátních hesel pro všechny uživatelské účty.

Multifaktorové ověřování: Implementujte multifaktorové ověřování pro zvýšení bezpečnosti přístupu k citlivým datům a systémům.

Správa zranitelností: Pravidelně aktualizujte software a aplikace, abyste minimalizovali riziko zneužití zranitelností.

Zálohování dat: Pravidelně zálohujte důležitá data, abyste je mohli v případě bezpečnostního incidentu obnovit.

Dodržováním těchto nejlepších postupů mohou organizace a jednotlivci výrazně zlepšit svou bezpečnostní pozici a snížit riziko neoprávněného přístupu k datům a systémům.

Trendy v oblasti oprávnění

V dnešní době, kdy se firmy stále více spoléhají na software a aplikace, je správa oprávnění aplikací klíčová pro udržení bezpečnosti a integrity dat. Už nestačí jen přidělit uživatelům hesla a doufat v nejlepší. Trendy v oblasti oprávnění se neustále vyvíjejí a firmy se musí přizpůsobit, aby si udržely náskok před hrozbami.

Jedním z hlavních trendů je přechod od tradičních, na rolích založených modelů oprávnění k sofistikovanějším přístupům, jako je řízení přístupu založené na atributech (ABAC). ABAC umožňuje jemnější kontrolu nad přístupem k datům a aplikacím na základě atributů uživatele, zařízení a kontextu. To firmám umožňuje implementovat politiky "nulové důvěry", kdy je přístup udělen pouze v případě, že je to nezbytně nutné.

Dalším důležitým trendem je automatizace procesů řízení oprávnění aplikací. Automatizace pomáhá firmám zefektivnit procesy, jako je přidělování a odebírání oprávnění, a snižuje riziko lidské chyby. Automatizované nástroje mohou také pomoci firmám s monitorováním aktivit uživatelů a detekcí anomálií, které by mohly naznačovat bezpečnostní incident.

V neposlední řadě se firmy stále více zaměřují na vzdělávání a školení svých zaměstnanců v oblasti bezpečnosti a správy oprávnění. Zaměstnanci by si měli být vědomi rizik spojených s nesprávným používáním oprávnění a měli by vědět, jak chránit firevní data.

Správa oprávnění aplikací je neustále se vyvíjející oblastí a firmy musí držet krok s nejnovějšími trendy, aby si udržely náskok před hrozbami. Implementace moderních přístupů, automatizace procesů a vzdělávání zaměstnanců jsou klíčové kroky k zajištění bezpečnosti a integrity dat.

Budoucnost správy oprávnění

V dnešní době, kdy se firmy stále více spoléhají na aplikace, je správa oprávnění aplikací důležitější než kdy jindy. Špatně spravovaná oprávnění mohou vést k narušení bezpečnosti dat a dalším problémům. Naštěstí se v této oblasti objevují nové technologie a trendy, které firmám pomáhají s řízením oprávnění efektivněji a bezpečněji.

Jedním z klíčových trendů je automatizace. Automatizované procesy řízení oprávnění mohou firmám pomoci snížit riziko lidské chyby a zefektivnit proces udělování a odebírání přístupu k aplikacím. Dalším důležitým trendem je využití umělé inteligence a strojového učení. Tyto technologie mohou firmám pomoci identifikovat a řešit potenciální bezpečnostní hrozby v reálném čase.

V budoucnu se očekává, že správa oprávnění bude hrát ještě důležitější roli. Firmy budou muset být schopny rychle a efektivně reagovat na neustále se měnící hrozby a požadavky na dodržování předpisů. Technologie, jako je cloud computing a mobilita, budou i nadále hrát klíčovou roli v tom, jak firmy spravují svá data a aplikace.

Pro firmy je důležité, aby se s těmito trendy seznámily a začlenily je do svých bezpečnostních strategií. Implementace robustního procesu řízení oprávnění aplikací, který zahrnuje automatizaci, umělou inteligenci a další pokročilé technologie, pomůže firmám chránit jejich data a zajistit soulad s předpisy.

Publikováno: 25. 06. 2024

Kategorie: Kyberbezpečnost